Como identificar as falhas Spectre e Meltdown no Linux

Neste post irei ensinar como identificar as falhas de Segurança Spectre e Meltdown no Linux, abaixo irei explicar cada uma delas.

Spectre e Meltdown foram os nomes de batismo para as Vulnerabilidades encontradas nos processadores da Intel, AMD e ARM, foi motivo de muita atenção em 2018. Muitas pessoas ficaram revoltadas com a falha, umas delas foi o Linux Torvalds o criador do Kernel Linux, em suas palavras se referindo a Intel: “Tudo isso é puro lixo”, e realmente é! isso deixa qualquer um revoltado.

São falhas criticas e precisam ser corrigidas! Quais processadores são afetados? a maioria dos processadores modernos, a partir de 2005. Muitos Desktops, Laptops e Servidores são afetados pelas vulnerabilidades de Specter e Meltdown.

Vulnerabilidade do Spectre:

Por padrão, há um isolamento entre diferentes aplicativos em um computador. A vulnerabilidade Specter quebra esse isolamento. O resultado é que ele permite que um hacker engane um aplicativo para escorrer suas informações secretas do módulo kernel do sistema operacional.

Quem relatou a falha? Jann Horn (Google Project Zero), Werner Haas , Thomas Prescher (Cyberus Technology), Daniel Gruss , Moritz Lipp , Stefan Mangard e Michael Schwarz (Graz University of Technology).

Vulnerabilidade de Meltdown:

Por padrão, há um isolamento entre o usuário, as aplicações e o sistema operacional de um computador. Meltdown quebra esse isolamento. O resultado final é que, um hacker pode escrever um programa e pode acessar a memória, até mesmo a memória usada por outras aplicações e obter informações secretas do sistema.

Quem relatou a falha? Jann Horn (Google Project Zero) e Paul Kocher em colaboração com: Daniel Genkin (University of Pennsylvania and University of Maryland), Mike Hamburg (Rambus), Moritz Lipp (Graz University of Technology), and Yuval Yarom (University of Adelaide and Data61).

O que pode ser vazado?

Se o seu sistema for afetado, poderá ler o conteúdo da memória do seu computador. Isso pode incluir suas senhas armazenadas em um gerenciador ou navegador, fotos pessoais, e-mails, mensagens instantâneas e até mesmo documentos críticos para o negócio.

Eu sou afetado pela vulnerabilidade?

Certamente, sim.

Como são chamadas as vulnerabilizadas tecnicamente?

Spectre: CVE-2017-5753 e CVE-2017-5715.

Meltdown: CVE-2017-5754.

CVE - Common Vulnerabilities and Exposures. É o padrão para nomes de vulnerabilidade de segurança da informação mantido pelo MITRE.

Para saber mais detalhes dessas falhas acesse o site oficial: meltdownattack

Agora vamos por a mão na massa!

Baixe o script.

Entre no diretório /tmp e faça o download do script verificar as vulnerabilidades.

# cd /tmp

# wget https://raw.githubusercontent.com/speed47/spectre-meltdown-checker/master/spectre-meltdown-checker.sh --no-check-certificate

Após fazer o download, vamos executar o script.

Tem duas formas de executar.

Opção 1

# sh spectre-meltdown-checker.sh

Opção 2:

# chmod +x spectre-meltdown-checker.sh

# ./spectre-meltdown-checker.sh

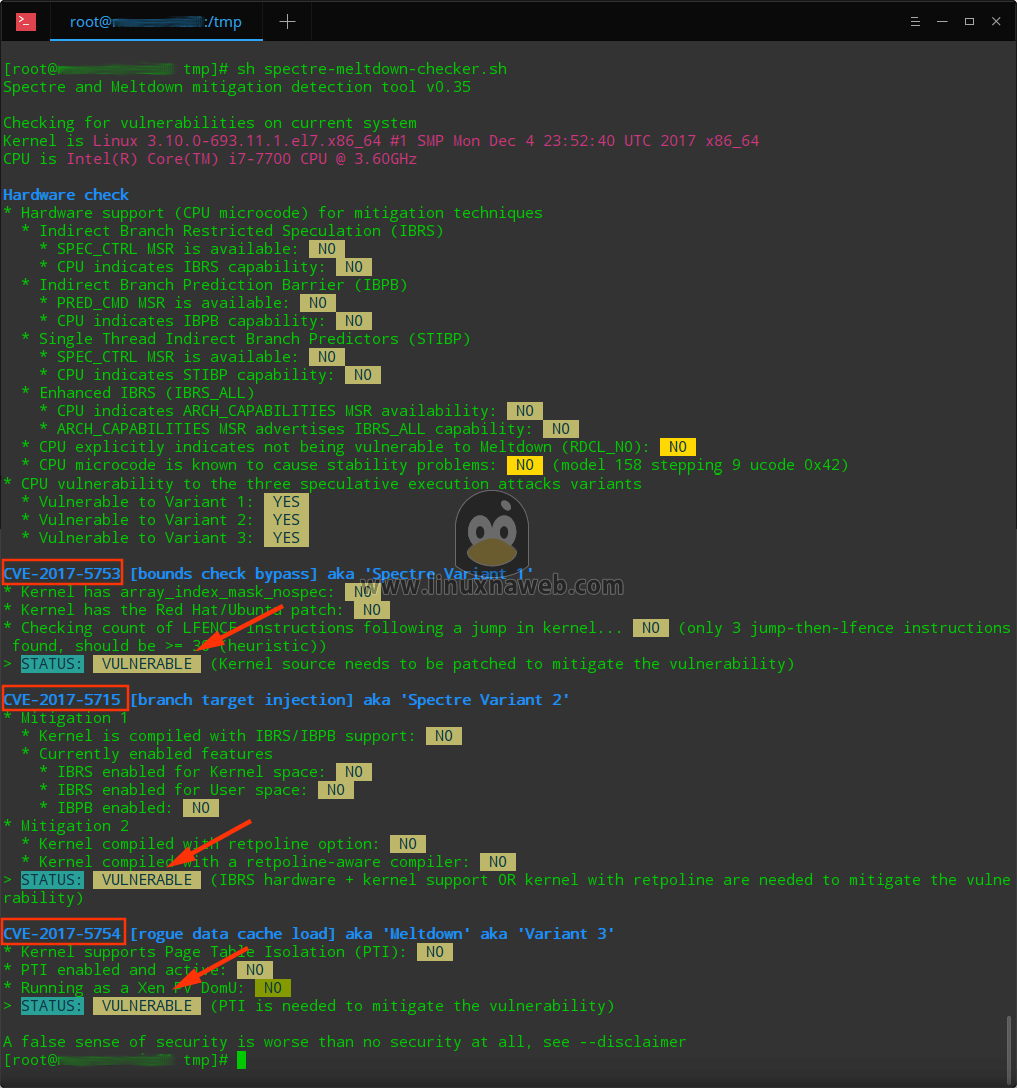

Resultado do Script, abaixo:

Conforme citado um pouco acima, os códigos CVE-2017-5753, CVE-2017-5715, CVE-2017-5754, são referente as vulnerabilidades.

Nos próximos posts, irei ensinar como corrigir a Vulnerabilidade em algumas distribuições do Linux.

Se gostou, compartilhe! 🙂

Até breve!